Oubliez le mythe de la machine parfaitement huilée : même dans les entreprises où l’informatique semble verrouillée, le Shadow IT avance masqué. Derrière les écrans, chaque collaborateur devient potentiellement un électron libre, capable de bousculer les règles du service informatique.

Dans la réalité des bureaux modernes, l’IT ne se réduit plus à installer un logiciel de temps à autre ou à régler un problème d’imprimante. Les services informatiques s’imposent en véritables chefs d’orchestre de la sécurité et de la fiabilité numérique, maîtrisant la maintenance, les accès, les mises à jour, protégeant chaque recoin du réseau et verrouillant chaque porte d’entrée potentielle. Pourtant, même dans ces environnements hyper-contrôlés, des usages parallèles continuent de s’infiltrer, s’immisçant à la marge des process.

A lire aussi : Assurez-vous que vos mots de passe sont en sécurité avec Google Password Checkup

Les outils qui échappent au radar

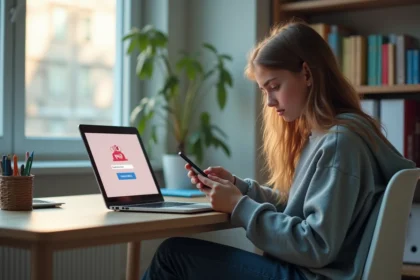

Normalement, toute nouveauté numérique passe par un chemin balisé : on fait une demande, le service informatique étudie le cas, valide ou non, fixe les règles, forme ou informe les équipes. Mais entre la procédure théorique et le quotidien, l’écart se creuse. Certains collaborateurs préfèrent avancer en solo. Profitant de la facilité d’accès à des applications en SaaS ou à des plateformes cloud, ils installent des outils sur leur poste sans passer par l’IT. Ce recours discret à des applications non validées, qui échappe à la gouvernance interne, est appelé le Shadow IT. Utilisation furtive, souvent invisible tant qu’aucun incident ne survient.

L’attrait du gain de temps, le risque en retour

Face à l’attente de validations parfois fastidieuses et à la crainte d’un veto, difficile de résister à la tentation. Besoin d’un outil collaboratif, d’un logiciel de gestion ou d’un convertisseur ? Il suffit de quelques minutes sur le web, tout est accessible et sans obstacle. Cette autonomie numérique instaure un vent de liberté et une sensation d’efficacité immédiate.

A lire aussi : Mylio Review : Organisez facilement et en toute sécurité toutes vos photos

Mais l’ombre de cet apparent progrès, c’est l’exposition de la sécurité de l’ensemble du réseau. Ce que le service informatique redoute, ce sont les failles ouvertes loin de tout contrôle : une application téléchargée sans vérification, et voilà les données vulnérables, la confidentialité compromise, et l’entreprise entière à portée de ransomwares ou d’espions indésirables. Même une seule initiative isolée suffit à créer un point d’entrée critique pour les cyberattaques.

Le Shadow IT, c’est l’expression directe d’un choix individuel qui bouleverse, au fond, la stabilité collective. Chacun croit agir dans son intérêt, mais la sécurité numérique n’a que faire de l’intention. Lorsque chaque poste de travail devient une porte dérobée, l’équilibre de la structure vacille sans prévenir. Entre liberté pratique et exigence de protection, l’entreprise vit en permanence sur une ligne de crête, oscillant entre innovation rapide et fragilisation silencieuse.

Plus le numérique se glisse dans chaque recoin du quotidien professionnel, plus la vigilance devient une affaire collective, voire un nouveau terrain de tensions internes. Face à cette fragile frontière entre rapidité d’usage et respect du cadre, rester sur ses gardes n’est plus une simple question de règlement : c’est une bataille de chaque instant, où la moindre négligence peut tout bouleverser.